Роли FSMO в Active Directory: их назначение и важность

Назначения ролей FSMO на контроллерах доменов

Active Directory (AD) — это ключевой компонент инфраструктуры многих организаций, обеспечивающий централизованное управление пользователями, компьютерами и другими ресурсами в сети. Одной из важных особенностей AD является наличие операций с одним мастером (Flexible Single Master Operations, FSMO). Эти роли необходимы для выполнения специфических задач, которые не могут быть распределены между несколькими контроллерами домена. В этой статье мы рассмотрим, что такое роли FSMO, их назначение и почему они так важны для стабильной работы Active Directory.

Что такое роли FSMO?

FSMO (Flexible Single Master Operations) — это специальные роли, которые назначаются контроллерам домена для выполнения уникальных операций, требующих единственного источника данных. В отличие от большинства операций в AD, которые могут выполняться на любом контроллере домена, FSMO-роли могут быть назначены только одному контроллеру домена в определённый момент времени. Это предотвращает конфликты и обеспечивает согласованность данных.

Всего существует пять ролей FSMO, которые делятся на две категории:

- Роли на уровне домена (Domain-wide roles) — применяются только в пределах одного домена.

- Роли на уровне леса (Forest-wide roles) — применяются ко всему лесу Active Directory.

Роли на уровне домена

Эмулятор PDC (Primary Domain Controller Emulator)

Эта роль выполняет несколько критически важных функций:Если контроллер домена с ролью PDC Emulator становится недоступным, пользователи могут столкнуться с проблемами при смене паролей или аутентификации.

- Эмулирует поведение основного контроллера домена (PDC) для устаревших систем, таких как Windows NT.

- Управляет синхронизацией времени в домене.

- Обрабатывает изменения паролей пользователей и компьютеров.

- Является приоритетным источником для аутентификации в случае ошибок паролей.

Мастер RID (Relative Identifier Master)

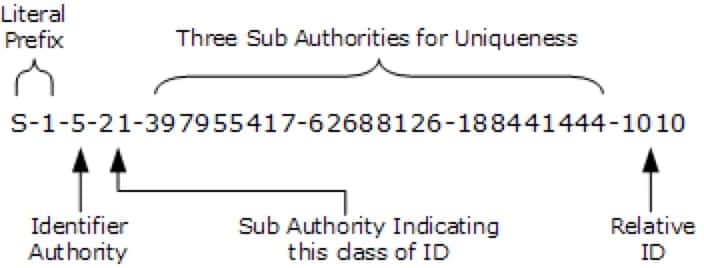

Каждый объект в домене (пользователь, группа, компьютер) имеет уникальный идентификатор безопасности (SID). SID состоит из доменного идентификатора и относительного идентификатора (RID). Роль RID Master отвечает за выделение пула RID для всех контроллеров домена.

Если RID Master недоступен, новые объекты не смогут быть созданы, как только локальный пул RID на контроллере домена будет исчерпан.

Расшифровка идентификатора безопасности SID

- S-1 — SID ревизии 1. В настоящее время используется только эта ревизия.

- 5 — Обозначает, кем был выдан SID. 5 означает NT Authority. Однако так называемые «хорошо известные идентификаторы» SID (well-known SID) могут в данной части иметь 0, 1, и некоторые другие значения.

- Y1-Y2-Y3 — Идентификатор домена, к которому относится учетная запись. Одинаковый для всех объектов security principal в пределах одного домена.

- Y4 — Относительный идентификатор (Relative ID, RID), относящийся к конкретной учетной записи. Подставляется из пула отностительных идентификаторов домена в момент создания учетной записи.

Пример

Вывод списка пользователей в домене:

PS C:\Users\Administrator> Get-ADUser -Filter * | fl sid

sid : S-1-5-21-2921902017-2094253553-1382580817-500

sid : S-1-5-21-2921902017-2094253553-1382580817-501

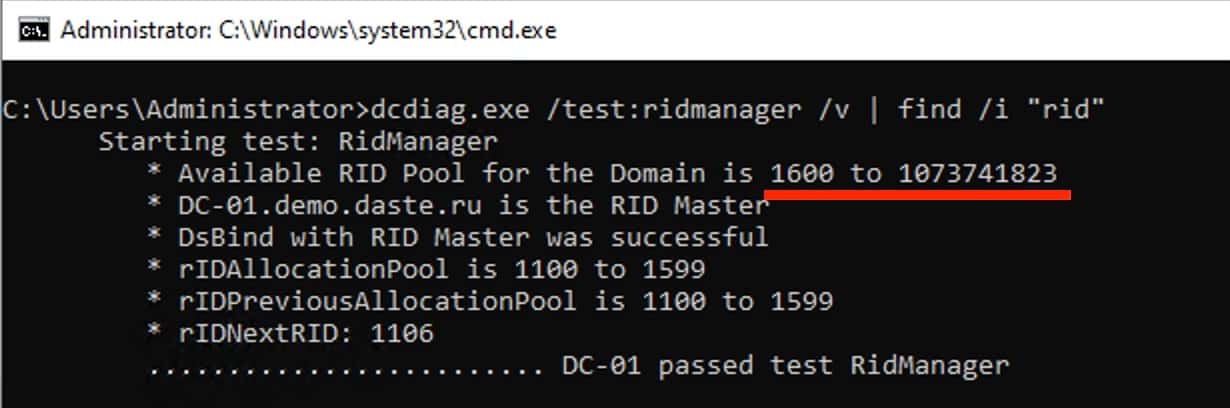

sid : S-1-5-21-2921902017-2094253553-1382580817-502 С помощью утилиты Dcdiag можно посмотреть состояние хозяина RID:

dcdiag.exe /test:ridmanager /v | find /i "rid"

Параметр rIDAllocationPool is 1100 to 1599 сообщает что контроллеру домена DC-01 выданы диапазон идентификаторов. При этом на другом контроллере домена диапазон будет отличаться.

Мастер инфраструктуры (Infrastructure Master)

Эта роль отвечает за обновление ссылок на объекты из других доменов. Например, если пользователь из одного домена добавляется в группу из другого домена, Infrastructure Master обновляет информацию о членстве.

Важно, чтобы эта роль не находилась на контроллере домена, который является глобальным каталогом (Global Catalog), так как это может привести к некорректной работе.

Роли на уровне леса

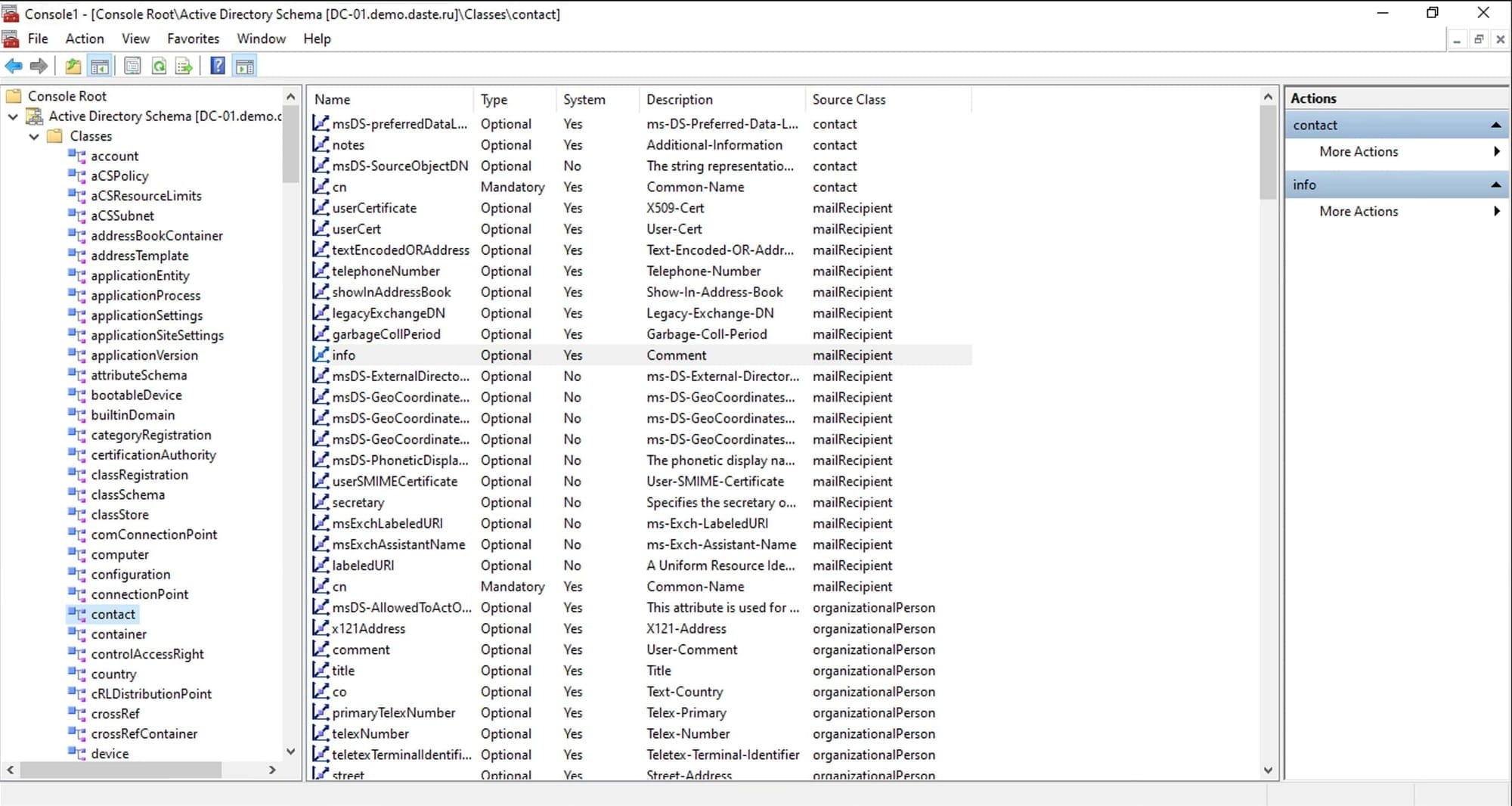

Мастер схемы (Schema Master)

Эта роль управляет изменениями в схеме Active Directory. Схема определяет типы объектов и их атрибуты, которые могут быть созданы в AD. Только контроллер домена с ролью Schema Master может вносить изменения в схему.

Изменения схемы — это редкая операция, но она критически важна, например, при обновлении функционального уровня леса или установке новых приложений, которые расширяют схему AD.

Мастер именования доменов (Domain Naming Master)

Эта роль отвечает за добавление и удаление доменов в лесу. Она гарантирует, что все домены в лесу имеют уникальные имена.

Если Domain Naming Master недоступен, администраторы не смогут добавлять новые домены или удалять существующие.

Важность ролей FSMO

Роли FSMO играют ключевую роль в обеспечении стабильности и согласованности Active Directory. Их недоступность может привести к серьёзным проблемам, таким как невозможность создания новых объектов, изменения паролей или внесения изменений в схему. Поэтому важно:

- Регулярно мониторить доступность контроллеров домена, на которых размещены роли FSMO.

- Иметь резервные контроллеры домена для быстрого восстановления в случае сбоев.

- Понимать, как перенести роли FSMO на другой контроллер домена в случае необходимости.

Получить список FSMO

Получить список FSMO ролей уровня леса:

Get-ADForest | FL DomainNamingMaster, SchemaMasterПолучить список FSMO ролей уровня домена:

Get-ADDomain | FL InfrastructureMaster, RIDMaster, PDCEmulatorПолучить список FSMO ролей в консоли cmd:

netdom query fsmoПеренос ролей FSMO

Если контроллер домена с ролью FSMO выходит из строя, роли могут быть перенесены на другой контроллер домена. Это можно сделать с помощью утилит командной строки, таких как ntdsutil, или через графический интерфейс, используя оснастку "Active Directory Users and Computers".

Заключение

Роли FSMO — это важный механизм, обеспечивающий стабильность и согласованность Active Directory. Понимание их назначения и правильное управление ими помогает избежать критических сбоев в работе инфраструктуры. Администраторы должны быть готовы к оперативному реагированию на ситуации, связанные с недоступностью контроллеров домена, на которых размещены эти роли, чтобы обеспечить непрерывную работу сети.

Материал был подготовлен с помощью чат-бота DeepSeek